Las Mejores Billeteras para AAVE en 2025

Puntos clave

• AAVE es un token ERC-20 esencial para la gobernanza y staking en el protocolo Aave.

• La elección de la billetera adecuada es crucial para proteger los activos y realizar transacciones seguras.

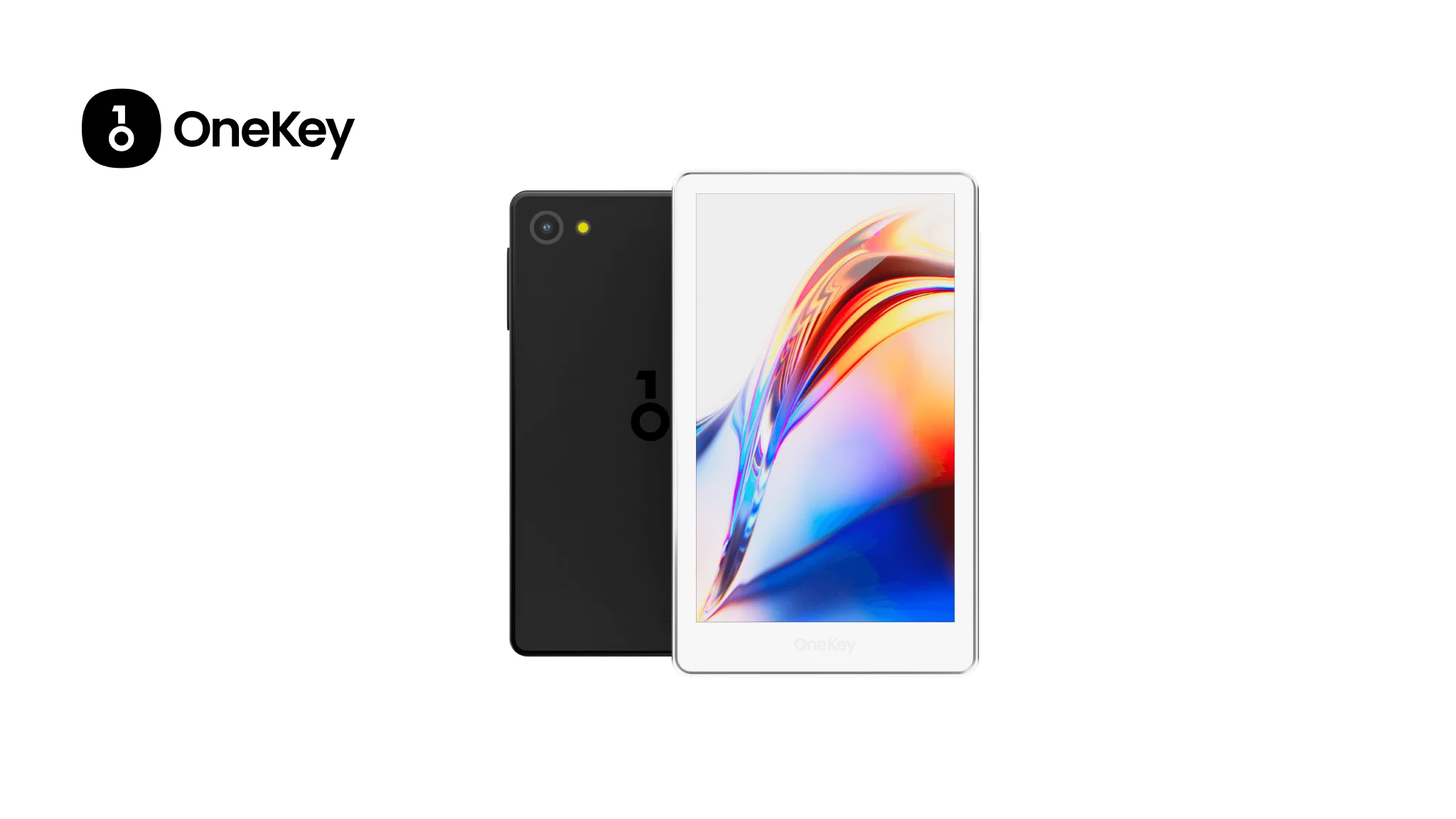

• OneKey es la recomendación principal por su enfoque en la seguridad y la verificación de transacciones.

• Los riesgos de phishing y firma ciega son amenazas significativas que los usuarios deben considerar.

• Las billeteras deben ofrecer análisis de transacciones y controles de riesgo para minimizar pérdidas.

Aave (AAVE) sigue siendo uno de los tokens de gobernanza y activos de capa de liquidez más importantes en DeFi. Ya sea que tengas AAVE para gobernanza, staking en el Módulo de Seguridad, provisión de liquidez o custodia a largo plazo, elegir la billetera adecuada es crucial. Esta guía compara las mejores billeteras de software y hardware para almacenar y usar AAVE en 2025, resalta los riesgos actuales de la industria (especialmente la firma ciega y el phishing), y explica por qué OneKey —la aplicación OneKey junto con el hardware OneKey Pro y OneKey Classic 1S— es nuestra principal recomendación para los poseedores de AAVE.

Por qué esto es importante para los usuarios de AAVE

- AAVE es un token de gobernanza ERC-20 utilizado para votar, hacer staking e interactuar con el protocolo Aave; muchas operaciones con AAVE requieren interactuar con contratos inteligentes (aprobaciones, staking, acciones delegadas), lo que subraya la necesidad de un análisis preciso de las transacciones y verificaciones anti-phishing. (aave.com)

- Los últimos años han demostrado que las "claves de hardware por sí solas" no son una solución completa: la firma ciega y los flujos maliciosos de dApps pueden engañar a los usuarios para que aprueben transacciones peligrosas, a menos que la billetera muestre una intención de transacción significativa y legible por humanos. La firma clara y los controles de riesgo integrados son ahora requisitos de seguridad básicos. (theblock.co)

Amenazas de seguridad principales (contexto 2025)

- La firma ciega y el phishing de aprobación siguen siendo un vector principal de pérdidas: los frontends maliciosos y las bibliotecas de conectores comprometidas continúan atacando a los usuarios que aprueban contratos sin previsualizaciones legibles por humanos. Las billeteras y el hardware que no analizan las transacciones de forma fiable para los usuarios aumentan el riesgo. (transfi.com)

- Los puentes entre cadenas y las variantes envueltas de AAVE aumentan la superficie de ataque — los flujos de custodia que parecen rutinarios (aprobar, puentear, reclamar) pueden ocultar llamadas peligrosas; las billeteras que analizan y advierten sobre detalles a nivel de método reducen la exposición. (aave.com)