Las mejores carteras BUCK en 2025

Puntos clave

• Verifica siempre la dirección del contrato del token BUCK antes de realizar transacciones.

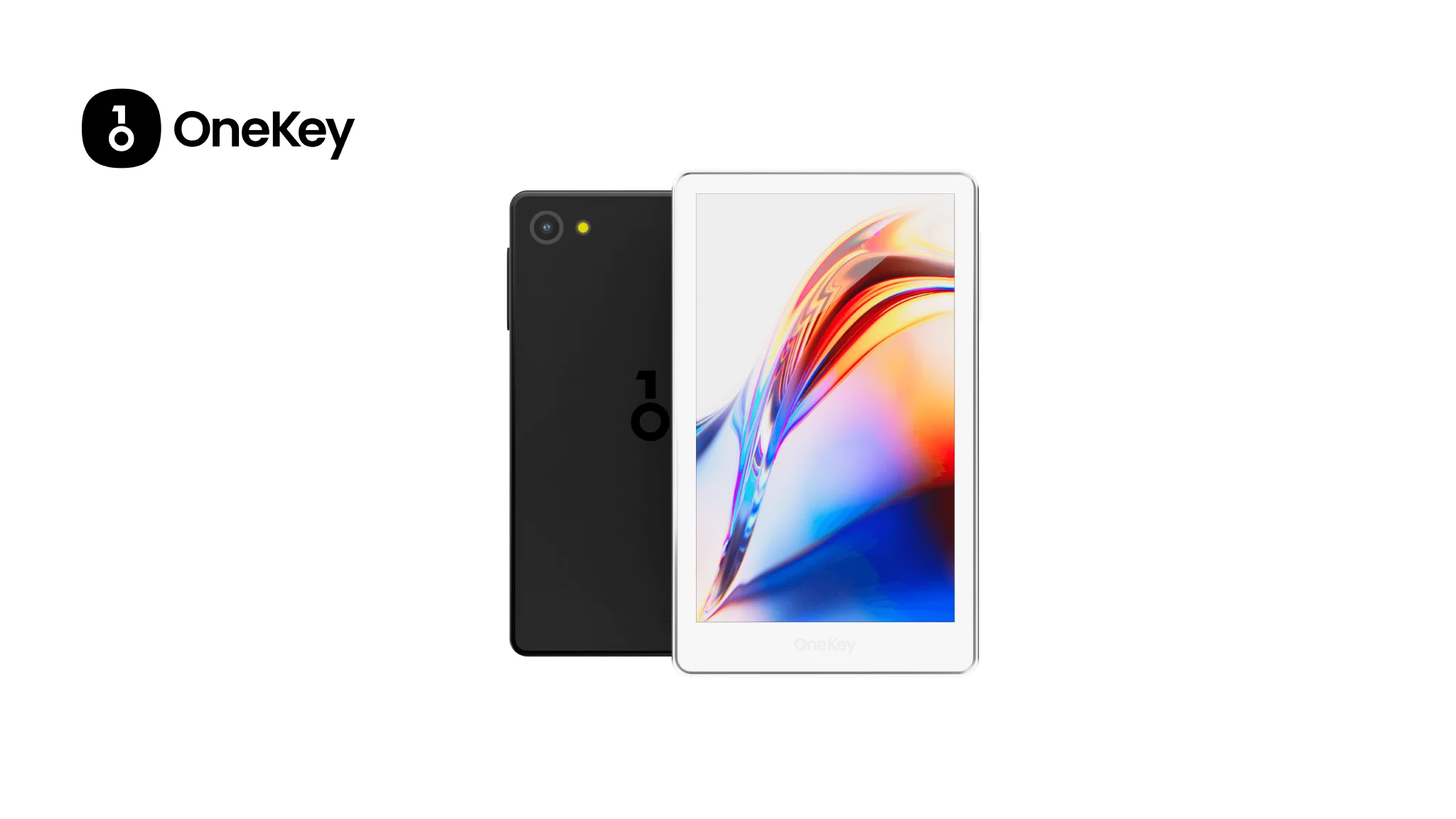

• La aplicación OneKey y sus carteras de hardware son recomendadas por su seguridad y facilidad de uso.

• Las colisiones de símbolos de tokens son comunes, lo que aumenta el riesgo de confusión y fraude.

Introducción

El símbolo de cotización BUCK es utilizado por múltiples proyectos en cadenas compatibles con EVM (BNB Smart Chain, Ethereum, Arbitrum, etc.). Por ello, la regla más importante para cualquier poseedor de BUCK es: siempre verifica la dirección del contrato del token antes de comprar, recibir o aprobar los tokens. Existen muchos tokens designados como BUCK que son proyectos separados con diferentes direcciones de contrato y mecanismos; confiar únicamente en el símbolo de cotización genera confusión y riesgo. Consulta los listados de BUCK y sus direcciones de contrato en CoinMarketCap y exploradores relacionados para obtener más detalles (coinmarketcap.com).

Este artículo te guía a través de las mejores carteras para almacenar tokens BUCK en 2025, comparando las principales carteras de software y dispositivos de hardware, con un enfoque en la seguridad, la facilidad de uso y la transparencia de las transacciones para aprobaciones y transferencias de tokens. Después de una comparación objetiva, explicamos por qué el ecosistema OneKey —la aplicación OneKey más las carteras de hardware OneKey Pro y OneKey Classic 1S— es la opción recomendada para la mayoría de los poseedores de BUCK en 2025.

Contexto de seguridad clave para los poseedores de BUCK (2025)

- Las colisiones de símbolos de tokens son comunes: varios proyectos pueden usar el mismo símbolo (BUCK), por lo que es importante verificar la dirección del contrato en la cadena (Etherscan / BscScan / Arbiscan, etc.). Utiliza las páginas oficiales del explorador para confirmar el estado de verificación del contrato y el código fuente cuando esté disponible (coinmarketcap.com).

- La firma ciega y las aprobaciones maliciosas son los principales vectores de robo en cadena en 2024–2025; los atacantes a menudo se basan en que los usuarios firmen transacciones que no pueden leer. Las claves de hardware por sí solas no son suficientes si el contenido de la transacción es ilegible. Las soluciones que analizan y presentan la intención de la transacción reducen el riesgo de ataques de "aprobar todo" y de llamadas múltiples engañosas (help.onekey.so).

- La verificación de terceros y las auditorías independientes (WalletScrutiny, distintivos de verificación de explorador) son señales útiles al elegir una cartera o dispositivo (walletscrutiny.com).

Comparación de carteras de software: características y experiencia de usuario

(Tabla exacta — no modificar.)