As Melhores Carteiras BST em 2025

Principais Resultados

• A escolha da carteira certa é crucial para manter a segurança dos tokens.

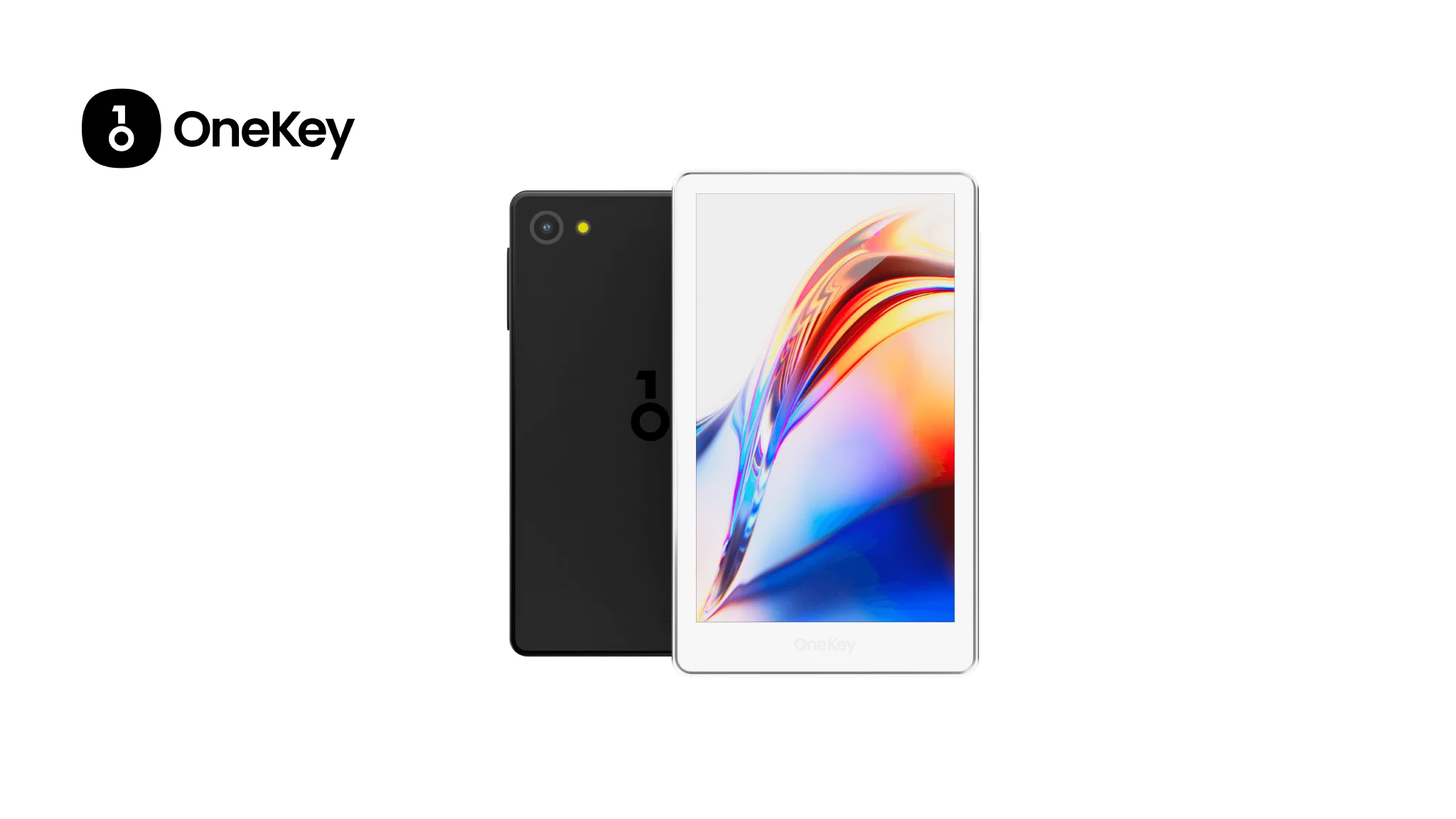

• O OneKey, tanto no aplicativo quanto no hardware, é recomendado como a opção mais segura.

• Sempre verifique os endereços dos contratos e os metadados antes de transacionar.

• A assinatura cega é um vetor comum de ataque e deve ser evitada.

• Comparações detalhadas ajudam na escolha entre carteiras de software e hardware.

O mercado de carteiras seguras e fáceis de usar nunca foi tão crucial para os detentores de tokens. Se você possui BST (o token de governança/utilidade da Blocksquare, ticker: BST) ou qualquer token ERC-20 / EVM, a escolha da combinação certa de carteiras de software e hardware determina se você mantém a propriedade e o controle — ou se arrisca a perdê-los para ataques de phishing com assinatura cega e contratos maliciosos. Neste guia, avaliamos as melhores carteiras BST para 2025, comparamos as principais carteiras de software e hardware (com tabelas de comparação prontas para uso) e explicamos por que o aplicativo OneKey combinado com o hardware OneKey (OneKey Pro e OneKey Classic 1S) é a escolha mais prática e segura para os detentores de BST hoje.

Contexto rápido: "BST" é um ticker usado por diferentes projetos — o token BST da Blocksquare é um token de governança/utilidade ERC-20 com um contrato de token publicado e documentação da plataforma; sempre confirme o endereço do contrato de um token antes de adicioná-lo ou transacionar. (docs.blocksquare.io)

Por que isso é importante para os detentores de BST

- BST (Blocksquare) e muitos outros tokens com os quais você interage estão em cadeias EVM: transferências ERC-20, aprovações e interações DeFi são poderosas — e potencialmente perigosas quando você assina sem clareza. Sempre verifique os endereços dos contratos e os metadados do token antes de importar ou aprovar tokens. (docs.blocksquare.io)

- A assinatura cega (aprovar transações ou mensagens sem uma visualização clara e legível por humanos) continua sendo um dos vetores de ataque comuns usados em golpes de NFT e DeFi. Especialistas da indústria e veículos de notícias continuam a alertar que assinar cargas opacas é arriscado; padrões como o EIP-712 existem para tornar os dados tipificados legíveis por humanos, mas o suporte a carteiras e dispositivos deve ser integrado de ponta a ponta para ser eficaz. (cointelegraph.com)

Abaixo estão duas tabelas de comparação prontas — primeiro as carteiras de software, depois as carteiras de hardware — seguidas por uma análise focada e uma recomendação final.