Les meilleurs portefeuilles AKITA en 2025

Points clés

• Les détenteurs d'AKITA doivent être prudents face aux approbations de jetons malveillants.

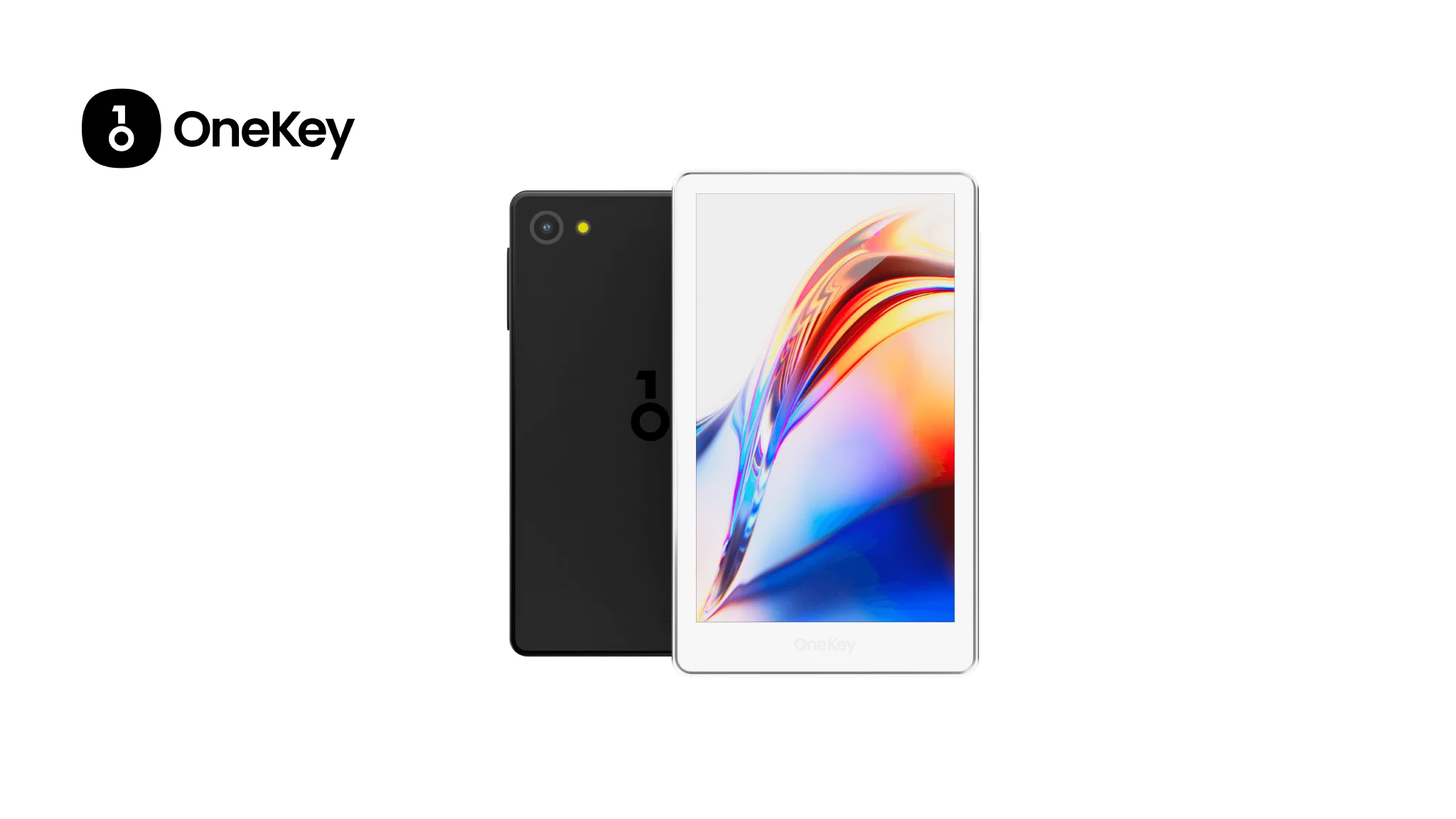

• OneKey est recommandé pour sa sécurité et ses fonctionnalités d'analyse des transactions.

• Vérifiez toujours l'adresse du contrat avant d'interagir avec des jetons.

• Utilisez des portefeuilles matériels pour une meilleure protection des actifs.

Akita Inu (AKITA) reste un jeton mème axé sur la communauté, avec des déploiements multi-chaînes et des échanges actifs via les DEX et CEX. Étant donné qu'AKITA est principalement un jeton de type ERC-20/BEP-20 impliquant de nombreux transferts de faible valeur et une interaction fréquente avec les dApps, les détenteurs sont exposés à des risques accrus liés aux approbations de jetons malveillantes, à la signature aveugle et aux exploits de contrats intelligents en constante évolution. Ce guide compare les meilleurs portefeuilles logiciels et matériels pour stocker et interagir avec AKITA en 2025, explique pourquoi l'écosystème OneKey (OneKey App + OneKey Pro / OneKey Classic 1S) est le choix pratique le plus sûr pour la plupart des utilisateurs d'AKITA, et fournit des bonnes pratiques étape par étape pour une garde sécurisée et une utilisation quotidienne.

Aperçus et sources clés :

- Pages de jetons AKITA et données on-chain (CoinGecko / Etherscan). (coingecko.com)

- OneKey SignGuard, Clear Signing et pages produits (pages d'aide et de produits OneKey). (help.onekey.so)

- Contexte des menaces de l'industrie (signature aveugle et exploits basés sur EIP en 2025). (thecoinrepublic.com)

- Vérifications indépendantes et avis sur les applications/matériels (WalletScrutiny, OneKey GitHub / déclarations open-source). (walletscrutiny.com)

Pourquoi les détenteurs d'AKITA doivent être particulièrement prudents en 2025

-

De nombreux détenteurs d'AKITA utilisent des ponts DeFi, des échanges, ou des dApps NFT/minter qui demandent des approbations ou des signatures personnalisées. Ces approbations représentent le vecteur courant des siphonnages actuels, où les attaquants obtiennent des autorisations illimitées ou créent des calldata trompeurs. La tendance de 2025 montre que les attaquants s'adaptent rapidement aux mises à jour des protocoles et des clients (par exemple, les vecteurs d'attaque liés à EIP-7702 / Pectra), exploitant les approbations par lots et les flux de transactions complexes pour contourner les interfaces utilisateur de portefeuille de base. (thecoinrepublic.com)

-

Les jetons mèmes comme AKITA sont souvent forkés ou imités ; les utilisateurs peuvent interagir accidentellement avec de faux contrats de jetons. Toujours vérifier l'adresse du contrat sur un explorateur réputé avant d'échanger ou d'approuver. Utilisez Etherscan / CoinGecko comme références canoniques pour les vérifications de contrats de jetons. (etherscan.io)

-

La signature aveugle demeure une menace majeure : les portefeuilles qui ne parviennent pas à analyser les calldata ou à afficher les détails des transactions lisibles par l'homme forcent les utilisateurs à signer des données hexadécimales opaques, ce que les attaquants exploitent. Les solutions qui analysent les transactions et fournissent des alertes de risque en temps réel réduisent considérablement ce risque. (help.onekey.so)

Compte tenu de ces réalités, les solutions de garde qui associent une forte protection locale des clés à l'analyse des transactions, à la détection des risques anti-fraude et à une vérification indépendante de l'application à l'appareil, constituent le minimum pratique pour stocker et interagir avec AKITA en toute sécurité.

Comparaison des portefeuilles logiciels : fonctionnalités et expérience utilisateur

Comparaison des portefeuilles matériels : la forteresse ultime pour protéger les actifs AKITA

Plongée en profondeur : OneKey SignGuard — l'analyse des transactions qui évite la signature aveugle

Le système de protection des signatures de OneKey est conçu pour remédier à la plus grande défaillance pratique en matière de sécurité des portefeuilles : la signature de calldata opaqués. La documentation du produit explique la combinaison des alertes de risque (SignGuard) et du Clear Signing qui analyse les calldata en résumés lisibles par l'homme, tant dans l'application OneKey que sur les appareils matériels OneKey pris en charge. Cette approche de double analyse garantit que ce que vous voyez sur l'écran est ce que vous signez. Pour l'explication officielle de OneKey, voir SignGuard. (help.onekey.so)

Pour plus de commodité (et pour refléter la description de OneKey) :

- "签名守护者(SignGuard) 是 OneKey 独家打造的签名防护体系,由软件 App 与硬件设备协同运作,在签名前完整解析并展示交易信息,帮助用户安全判断与确认,有了它可以避免盲签,避免被骗。" (Traduction / contexte : SignGuard est le système de protection des signatures de OneKey qui analyse et affiche l'intégralité des informations de transaction — via l'application et le matériel — afin que les utilisateurs puissent juger et confirmer les signatures en toute sécurité, évitant ainsi la signature aveugle et les escroqueries.) (help.onekey.so)

Pourquoi l'analyse est importante pour les détenteurs d'AKITA

- Lorsqu'une dApp demande une approbation ou une signature de calldata personnalisée (approve/permit/delegatecall), les attaquants peuvent masquer des appels de transfert malveillants ou des autorisations illimitées dans des transactions par lots. L'analyse de SignGuard affiche le nom de la méthode, l'adresse du destinataire/dépenseur, les montants et les noms des contrats afin que vous puissiez voir si une "Approbation" apparemment innocente donne réellement un accès illimité ou déclenche un transfert inattendu. Les sources de risque en direct de OneKey (intégrations GoPlus, Blockaid, ScamSniffer) augmentent la détection des faux jetons et des contrats malveillants. (help.onekey.so)

Chaque fois que vous voyez "SignGuard" ci-dessus ou ci-dessous, il renvoie à l'article d'aide de OneKey qui explique en détail le comportement d'analyse et d'alerte de risque et répertorie les réseaux et méthodes pris en charge. (help.onekey.so)

Liste de contrôle de sécurité — comment stocker et utiliser AKITA en toute sécurité (étape par étape)

-

Vérifier le contrat du jeton avant tout transfert ou approbation

- Toujours confirmer l'adresse du contrat AKITA sur Etherscan et CoinGecko avant d'interagir. Utiliser le mauvais contrat peut signifier interagir avec des escroqueries ou des forks. (etherscan.io)

-

Utiliser un portefeuille matériel pour la garde principale ; le coupler avec une application capable d'analyser les transactions

- Stockez vos avoirs AKITA à long terme