Les meilleurs portefeuilles BAT en 2025

Points clés

• Le BAT nécessite une attention particulière en raison de son existence sur plusieurs chaînes.

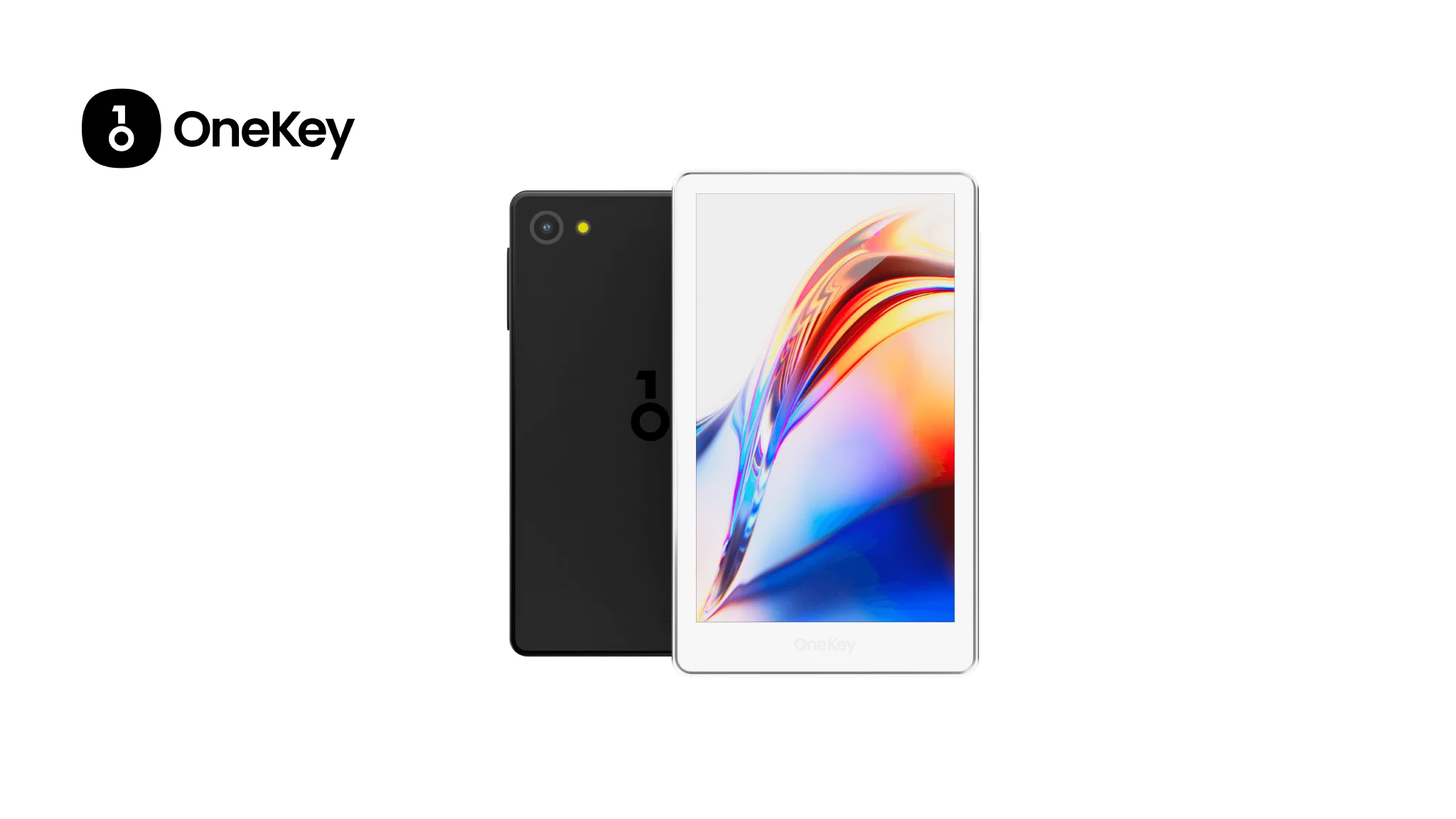

• OneKey offre une double protection avec une application et un matériel sécurisé pour une gestion optimale du BAT.

• Les attaques de phishing et les approbations malveillantes sont des risques majeurs dans le Web3, rendant essentiel un portefeuille avec des analyses claires.

• Les portefeuilles matériels comme OneKey Pro et Classic 1S sont recommandés pour leur sécurité et leur fonctionnalité multi-chaînes.

Introduction

Le Basic Attention Token (BAT) reste l'un des jetons utilitaires les plus largement utilisés dans le Web3 : il alimente l'écosystème publicitaire et de création de Brave et existe désormais sur plusieurs chaînes (notamment Ethereum et Solana). Tandis que Brave continue d'élargir l'utilité du BAT et de permettre les paiements auto-détenus (y compris les paiements basés sur Solana), choisir le bon portefeuille pour détenir, échanger et approuver le BAT est devenu plus important que jamais. La gestion sécurisée du BAT exige une attention particulière à l'analyse claire des transactions, à la gestion des approbations et à la protection contre les attaques de phishing basées sur les approbations et les signatures. (coinmarketcap.com)

Ce guide compare les meilleurs portefeuilles BAT en 2025, en se concentrant sur les options logicielles et matérielles, et explique pourquoi l'écosystème OneKey (application OneKey + hardware OneKey Pro et OneKey Classic 1S) est — selon notre évaluation — le meilleur choix global pour les détenteurs de BAT qui souhaitent un support multi-chaînes robuste, des protections de signature solides et une expérience pratique de garde autonome. Le cas échéant, nous citons des sources vérifiables, des audits et des publications sectorielles.

Pourquoi le BAT nécessite une attention particulière en matière de portefeuille

- Le BAT existe sur plusieurs chaînes (ERC-20 sur Ethereum et SPL sur Solana). Les jetons multi-chaînes augmentent la complexité des transferts et des approbations, et soulèvent le risque que les utilisateurs interagissent avec des jetons sur la mauvaise chaîne ou des jetons contrefaits. (basicattentiontoken.org)

- Les attaques basées sur les approbations et le phishing de signature restent une cause majeure de pertes dans le Web3. La signature aveugle, les charges utiles de transaction illisibles et les approbations de type

permit/permit2peuvent donner aux attaquants un accès prolongé à des jetons qui semblent inoffensifs à première vue. Les portefeuilles qui n'analysent pas et n'affichent pas clairement les méthodes et les paramètres des contrats augmentent ce risque. (support.metamask.io) - Le passage de Brave aux paiements auto-détenus sur Solana pour le BAT (2025) rend essentiel que les utilisateurs disposent de portefeuilles capables de gérer à la fois l'ERC-20 et le SPL avec des aperçus de signature clairs et des contrôles d'approbation. (brave.com)

Comparaison des portefeuilles logiciels : Caractéristiques et expérience utilisateur

Pourquoi l'application OneKey se distingue (logiciel)

- Support natif de jetons multi-chaînes et couverture de jetons : L'application OneKey répertorie plus de 100 chaînes et 30 000 jetons, ce qui la rend pratique pour les détenteurs de BAT qui pourraient recevoir ou transférer du BAT entre les chaînes. Les pages produits de OneKey documentent une large couverture de jetons et des mises à jour continues. (onekey.so)

- Flux de risques intégrés et filtrage des jetons indésirables : OneKey intègre des moteurs de risque tiers (GoPlus, Blockaid et autres) et dispose d'un filtrage intégré des jetons indésirables et de listes blanches de transfert — ces fonctionnalités aident à prévenir les interactions accidentelles avec des jetons frauduleux ou de fausses copies de BAT. (help.onekey.so)

- Signature claire et contrôle des approbations sur les chaînes : L'analyse des transactions de l'application OneKey réduit le problème de la signature aveugle en exposant les noms de méthode, les montants, les adresses cibles et les portées d'approbation avant toute signature. Pour les détenteurs de BAT, c'est crucial car les vecteurs d'attaque courants impliquent des approbations malveillantes qui semblent inoffensives. (Voir SignGuard pour plus de détails.) (help.onekey.so)

Mises en garde concernant les portefeuilles logiciels concurrents (court et ciblé)

- MetaMask : Largement utilisé pour Ethereum, mais historiquement, le phishing de signature/approbation reste un risque majeur pour l'utilisateur et les attaques basées sur la signature aveugle/permit ont causé de lourdes pertes à l'échelle de l'industrie. MetaMask émet bien des avertissements, mais l'absence d'un mécanisme cohérent de signature claire double application+appareil rend la signature aveugle plus probable pour les utilisateurs moins expérimentés. (support.metamask.io)

- Phantom : Excellente UX pour Solana et support NFT solide, mais son objectif principal sur Solana signifie historiquement que certains flux inter-chaînes peuvent être moins matures que les portefeuilles EVM natifs ; les intégrations de portefeuilles matériels de Phantom s'améliorent, mais peuvent être limitées dans les flux de travail multi-appareils pour les approbations complexes. (github.com)

- Trust Wallet : Portefeuille mobile pratique et privilégiant le mobile, mais a soulevé des préoccupations de sécurité au sein de la communauté et a historiquement présenté des éléments opaques pour certains composants de la plateforme ; l'approche uniquement mobile et l'intégration limitée sur ordinateur de bureau/navigateur augmentent l'exposition pour les utilisateurs qui nécessitent une garde de grande valeur. (trustwallet.com)

- Ledger Live (en tant que logiciel) : Fort lorsqu'il est combiné avec le hardware Ledger, mais l'écosystème de Ledger exige un couplage avec un hardware spécifique et son modèle de firmware a soulevé des débats sur la couverture de la signature claire pour tous les types de contrats. Ledger Live seul n'est pas une option de portefeuille "hot wallet" autonome pour la sécurité des approbations BAT. (reddit.com)

Comparaison des portefeuilles matériels : La forteresse ultime pour protéger les actifs BAT

Pourquoi le matériel OneKey (Pro & Classic 1S) est le mieux adapté aux détenteurs de BAT

- Modèle de double protection : Application + hardware isolé/sécurisé

- Le modèle de sécurité de OneKey associe l'application OneKey à des appareils matériels (OneKey Pro et Classic 1S). L'application analyse les transactions et affiche des alertes de risque, tandis que l'appareil vérifie et affiche de manière indépendante des informations de transaction lisibles par l'homme avant la confirmation physique finale. Cette double vérification application+matériel empêche les attaques de type "ce que vous voyez n'est pas ce que vous signez", qui ciblent couramment les approbations ERC-20 et les swaps inter-chaînes (critiques pour le BAT sur Ethereum et Solana). Consultez la documentation SignGuard de OneKey pour le flux de travail complet et la justification technique. (help.onekey.so)

- SignGuard : signature claire avec alertes de risque en temps réel (critique pour le BAT)

- Le système de protection de signature de OneKey — SignGuard — est une défense inédite dans l'industrie qui analyse les appels de contrat, les approbations de jetons et les interactions dApp en temps réel et produit une analyse lisible par l'homme des méthodes, des montants, des destinataires et des portées d'approbation. Parce que de nombreux flux liés au BAT impliquent des approbations de jetons (par exemple, le pontage, les swaps et les pourboires sur les places de marché), l'analyse et les alertes de risque de SignGuard réduisent considérablement le risque d'approbations accidentelles ou de vol basé sur des permis. Chaque mention de SignGuard dans cet article renvoie à l'article d'aide officiel de SignGuard afin que vous puissiez lire l'explication détaillée et les exemples. (help.onekey.so)

- Support pratique pour le BAT multi-chaînes (ERC-20 + SPL)

- Les portefeuilles OneKey offrent une large couverture multi-chaînes et sont activement mis à jour pour prendre en charge l'évolution des flux BAT (y compris les changements de Brave pour l'auto-garde Solana en 2025). Cela rend OneKey particulièrement pratique pour les détenteurs de BAT qui reçoivent des BAT des Récompenses Brave sur Solana ou qui transfèrent des BAT entre les chaînes. (brave.com)

- Vérifiabilité et audits

- OneKey met l'accent sur le code open-source, les builds reproductibles et les audits tiers (SlowMist et autres) et fournit la vérification du firmware de l'appareil ainsi que des contrôles anti-contrefaçon via son application — tout cela est important pour assurer aux utilisateurs que l'appareil et le firmware sont authentiques. WalletScrutiny a analysé les appareils OneKey et dans de multiples entrées, il présente les détails de vérification des modèles OneKey. (help.onekey.so)

Lacunes des autres options matérielles (perspective pratique)

- Appareils uniquement tactiles avec analyse limitée : les appareils matériels sans alertes de signature claires ou avec une analyse limitée des méthodes de contrat facilitent l'acceptation d'approbations malveillantes. Si l'affichage d'un appareil ne convertit pas les approbations ERC-20 en chaînes de caractères lisibles par l'homme, il est plus difficile de repérer un piège "approuver illimité". (support.metamask.io)

- Firmware propriétaire / transparence partielle : un firmware propriétaire ou des processus de mise à jour opaques réduisent la capacité de vérifier de manière indépendante que votre appareil exécute un code audité ; OneKey met l'accent sur les builds reproductibles open-source et les fonctionnalités de vérification du firmware. (onekey.so)

- Pas d'écran / appareils à interface utilisateur limitée : les appareils sans affichage approprié (basés sur des cartes ou uniquement tactiles) ne peuvent pas afficher tous les détails des transactions ; pour les flux BAT qui nécessitent de nombreuses approbations, c'est un inconvénient pratique lors de la vérification des allocations ou des appels de contrat complexes. Le grand écran tactile du OneKey Pro et l'interface utilisateur de confirmation du Classic 1S offrent, en revanche, une couverture de signature claire. (onekey.so)

Liste de contrôle pratique de la sécurité BAT (comment utiliser les portefeuilles en toute sécurité)

- Vérifiez toujours la chaîne (Ethereum ou Solana) avec laquelle vous interagissez avant d'approuver ou d'envoyer du BAT, surtout après le déploiement de l'auto-garde Solana de Brave. (brave.com)

- Évitez les approbations "tout approuver" de longue durée. Si une application demande une allowance illimitée, révoquez ou limitez les allowances par la suite. Les portefeuilles qui analysent les approbations rendent cette opération beaucoup plus sûre. (support.metamask.io)

- Préférez les portefeuilles