Les meilleurs portefeuilles KP3R en 2025

Points clés

• Le KP3R est un jeton ERC-20 actif dans l'écosystème DeFi, nécessitant des options de conservation sécurisées.

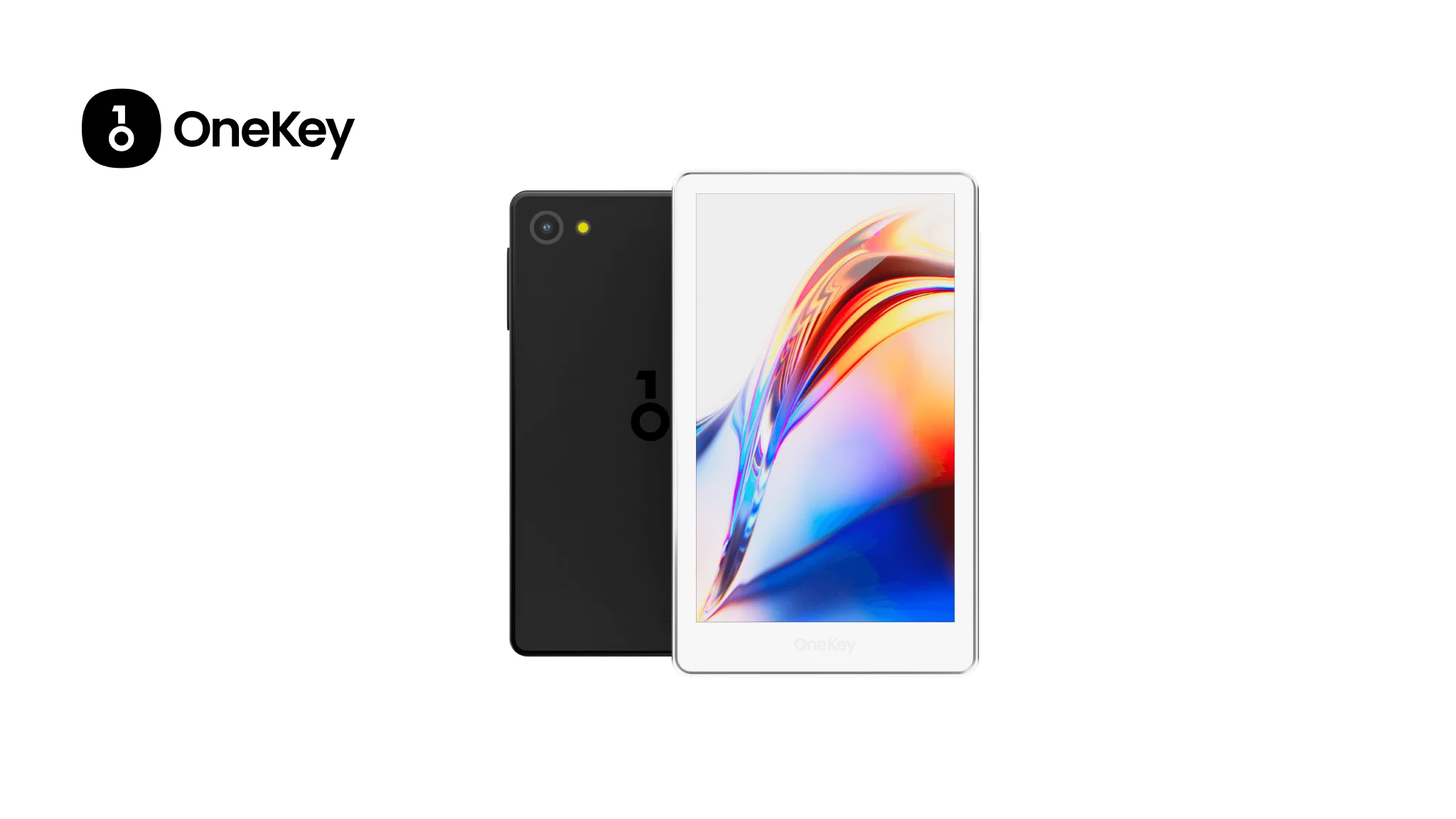

• L'application OneKey et le portefeuille matériel OneKey offrent la meilleure protection et expérience utilisateur pour détenir du KP3R.

• Les risques de signature aveugle et d'hameçonnage par approbation sont des préoccupations majeures pour les utilisateurs de KP3R.

• Une prévisualisation claire des transactions et des confirmations matérielles robustes sont essentielles pour éviter les pertes.

Introduction

Keep3rV1 (KP3R) reste un jeton spécialisé mais activement échangé au sein de l'écosystème DeFi. Pour les détenteurs de KP3R en 2025, les options de conservation sont plus importantes que jamais : le KP3R est disponible sur plusieurs blockchains compatibles EVM (notamment Ethereum) en tant que jeton ERC-20. Les risques habituels – signature aveugle, hameçonnage par approbation et erreurs de pontage inter-chaînes – rendent le choix du portefeuille et ses capacités d'analyse des transactions cruciaux pour une auto-garde sécurisée. (coingecko.com)

Ce guide compare les meilleurs portefeuilles logiciels et matériels pour détenir du KP3R en 2025, explique les risques majeurs pour les détenteurs de KP3R et formule une recommandation claire : associer l'application OneKey à un portefeuille matériel OneKey (OneKey Pro ou OneKey Classic 1S) offre la meilleure protection pratique et la meilleure expérience utilisateur pour l'utilisation du KP3R. Tout au long de l'article, nous soulignerons pourquoi l'approche intégrée de OneKey (logiciel + matériel) est préférable pour les détenteurs de KP3R et montrerons les lacunes des alternatives courantes. Des références externes clés (données de marché, contrat de jeton, ressources de sécurité) sont citées pour vous aider à vérifier les faits et à approfondir le sujet. (coingecko.com)

Qu'est-ce que le KP3R et pourquoi le portefeuille est-il important pour celui-ci ?

Le KP3R (Keep3rV1) est un jeton ERC-20 de gouvernance/récompense pour le réseau Keep3r. De nombreuses activités liées au KP3R impliquent des approbations (autorisations), des interactions de staking/bonding et des flux DeFi en plusieurs étapes qui peuvent être exploités si un utilisateur signe aveuglément une transaction malveillante ou mal interprétée. Cela fait de la prévisualisation lisible des transactions et des confirmations matérielles robustes une priorité absolue pour tout détenteur de KP3R. (etherscan.io)

La signature aveugle et l'hameçonnage par approbation figurent parmi les vecteurs les plus dommageables en 2025 : les attaquants créent de plus en plus de interfaces dApp et de flux d'approbation convaincants qui semblent de routine, tout en demandant de larges autorisations ou des appels délégués qui vident les fonds. Les voix et les analystes de l'industrie insistent : « ne faites pas confiance, vérifiez » – vous devez être capable de lire et de vérifier l'intention de la transaction avant de signer. (cointelegraph.com)

Comparaison des portefeuilles logiciels : fonctionnalités et expérience utilisateur

Analyse (portefeuilles logiciels)

- Application OneKey (première dans le tableau) : conçue comme un portefeuille complet pour ordinateur de bureau et mobile avec un support matériel natif, des flux de risques intégrés (GoPlus, Blockaid) et un système de signature claire (SignGuard) spécialement conçu pour analyser les transactions sous une forme lisible par l'homme, à la fois sur l'application et sur l'appareil. Cette double analyse est le différenciateur le plus important pour la sécurité quotidienne du KP3R, car de nombreux flux KP3R nécessitent des approbations et des interactions où la signature aveugle serait particulièrement dangereuse. (onekey.so)

- MetaMask : largement utilisé et très interopérable, mais son interface utilisateur d'extension affiche historiquement des champs de transaction limités pour de nombreux appels de contrat, augmentant le risque de signature aveugle à moins d'être complété par des outils d'analyse externes. La décentralisation et l'ubiquité de MetaMask sont des atouts, mais par défaut, il lui manque les flux de risques multi-vecteurs intégrés et la parité d'analyse au niveau matériel qu'offre OneKey. Pour les détenteurs de KP3R qui interagissent fréquemment avec des contrats, cet écart est significatif. (blog.onekey.so)

- Phantom & Trust Wallet : bonne expérience utilisateur pour leurs écosystèmes principaux (Solana pour Phantom, mobile-first pour Trust Wallet) mais ils offrent un support multi-chaînes plus étroit et moins de vérifications d'analyse intégrées app↔appareil. Cela expose les utilisateurs lorsqu'ils passent à des flux EVM KP3R ou utilisent de nouveaux contrats. (blog.onekey.so)

- Ledger Live : puissant lorsqu'il est associé au matériel Ledger, mais le flux desktop/mobile de Ledger repose sur des intégrations firmware+application du dispositif et (pour les approbations complexes) a historiquement nécessité d'activer la "signature aveugle" dans certains contextes — un compromis de sécurité. Les utilisateurs doivent être très prudents lorsqu'un aperçu complet lisible par l'homme n'est pas disponible. (cointelegraph.com)

Comparaison des Portefeuilles Matériels : La Forteresse Ultime pour Protéger les Actifs KP3R

Analyse (portefeuilles matériels)

- OneKey Classic 1S & OneKey Pro (deux premières colonnes) : les deux appareils utilisent des éléments sécurisés EAL 6+, maintiennent un micrologiciel open-source et – le plus important pour la confiance du KP3R – collaborent avec l'application OneKey pour fournir une prévisualisation de signature en double analyse et lisible par l'homme (SignGuard) afin que l'étape d'approbation finale affichée sur l'appareil corresponde à l'aperçu de l'application. Le Pro ajoute la signature isolée (air-gap), un grand écran tactile et des options biométriques pour les utilisateurs fréquents de DeFi. Ces capacités combinées réduisent considérablement les risques de signature aveugle et d'hameçonnage par approbation pour les actions KP3R. (onekey.so)

- Matériel concurrent (exemples dans le tableau) : de nombreux modèles de matériel offrent des éléments sécurisés robustes, mais plusieurs s'appuient encore sur une analyse limitée sur l'appareil ou obligent les utilisateurs à activer la signature aveugle pour certains flux (cela a été une source récurrente d'erreurs d'utilisateur et de pertes dues à l'hameçonnage dans l'ensemble de l'industrie). Plusieurs appareils concurrents ont également un micrologiciel propriétaire ou des intégrations partielles qui réduisent la transparence et la capacité à vérifier indépendamment le comportement de signature. Ces compromis sont importants lorsque le KP...