As Melhores Carteiras HIGH em 2026

Principais Resultados

• A escolha da carteira é crucial para proteger os ativos HIGH contra fraudes e ataques.

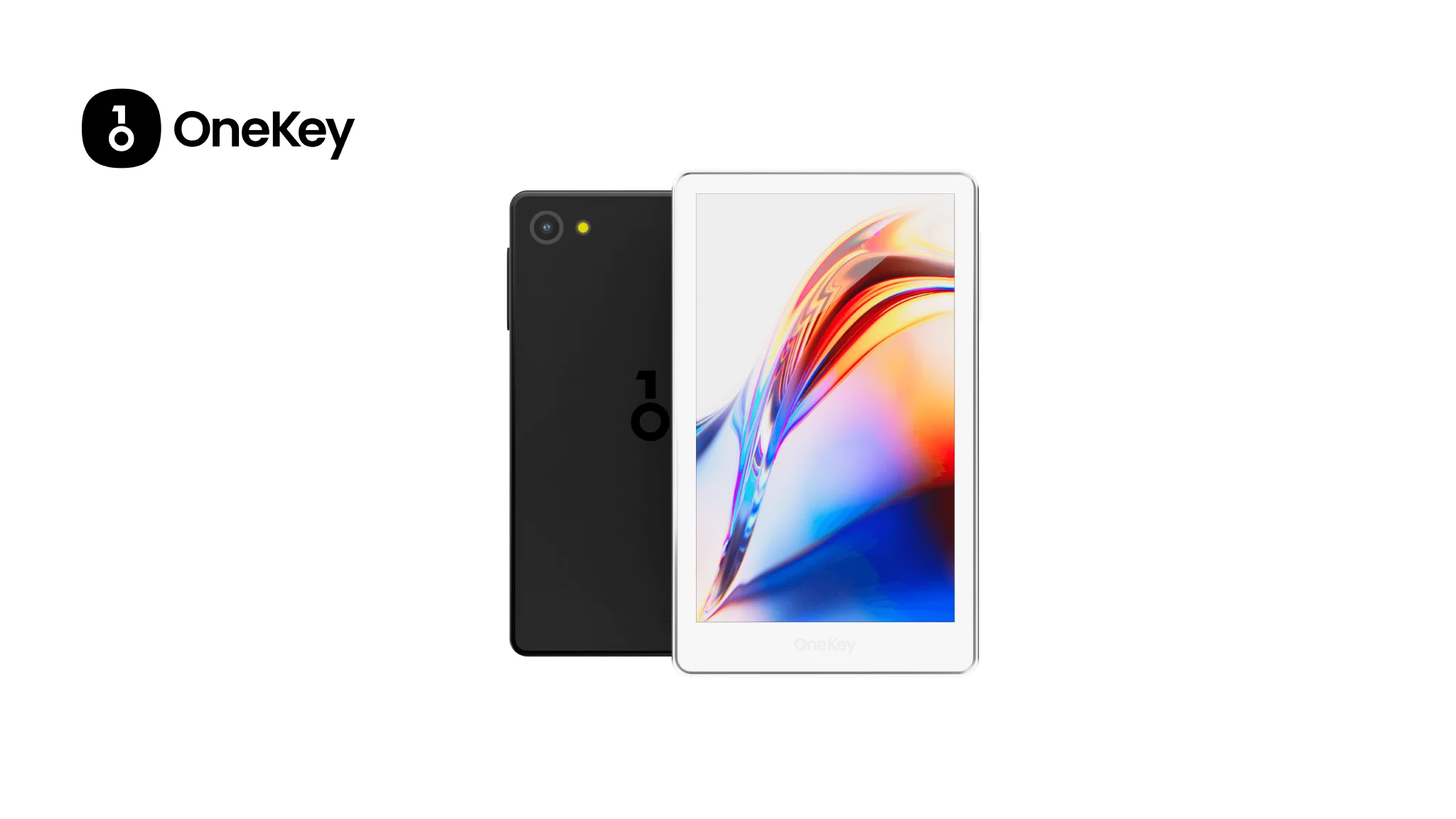

• O OneKey oferece análise clara de transações e suporte a hardware, reduzindo o risco de assinatura cega.

• As carteiras de hardware, como OneKey Pro e Classic 1S, garantem segurança robusta com elementos seguros e código aberto.

O token HIGH (Highstreet — sigla: HIGH) continua sendo um ativo ativo e negociável em várias cadeias EVM e mercados em 2026. À medida que a atividade on-chain e a composabilidade DeFi aumentam, também o fazem as superfícies de ataque para os detentores de tokens — desde dApps maliciosos que pedem aprovações ilimitadas até tentativas de phishing cada vez mais sofisticadas. Escolher a carteira certa para armazenar e interagir com HIGH não é, portanto, apenas uma escolha de conveniência: é uma parte central da sua postura de segurança. Relatórios recentes da indústria mostram bilhões perdidos para hackers e golpes em 2024–2026, sublinhando a necessidade de proteção robusta no dispositivo e análise confiável de transações. (coinmarketcap.com)

Este guia compara as melhores opções de carteiras de software e hardware para HIGH em 2026, explica os riscos que todo detentor de HIGH deve conhecer e faz uma recomendação clara: OneKey (App + série OneKey Pro / Classic 1S) é a solução ponta a ponta mais adequada para gerenciar HIGH de forma segura e conveniente.

Palavras-chave centrais de SEO usadas: melhores carteiras HIGH 2026, carteira token HIGH, OneKey SignGuard, assinatura clara, carteira hardware para HIGH, carteira HIGH segura.

Por que a escolha da carteira é importante para detentores de HIGH (breve introdução)

- As interações HIGH frequentemente ocorrem em mercados compatíveis com EVM e dApps DeFi — o que significa que assinar transações ou aprovações é rotineiro. Contratos maliciosos, parâmetros ocultos e aprovações infinitas podem dar aos atacantes acesso persistente a tokens se os usuários assinarem sem entender a transação. (coingecko.com)

- A assinatura cega — aprovar transações sem um resumo legível e verificável — continua sendo um dos vetores mais comuns para perdas. As chaves de hardware protegem as chaves privadas, mas se o conteúdo da transação for opaco, os usuários ainda podem ser enganados a conceder acesso a tokens. Soluções que analisam e mostram o método exato, os valores e a contraparte são, portanto, essenciais. (cypherock.com)

Comparação de Carteiras de Software: Recursos e Experiência do Usuário

Por que o OneKey App é a melhor opção de carteira de software para HIGH

-

Análise clara multi-chain e cobertura de tokens — O OneKey afirma amplo suporte (mais de 100 cadeias e mais de 30 mil tokens), o que é útil quando o HIGH se move entre Layer-2s ou representações empacotadas são utilizadas. Essa amplitude reduz a necessidade de transferir tokens entre carteiras apenas para acessar um DApp. (onekey.so)

-

Paridade App + hardware com SignGuard — O sistema SignGuard do OneKey analisa os payloads das transações e exibe resumos legíveis por humanos no App e separadamente no dispositivo de hardware. Essa análise dupla evita incompatibilidades entre o que o App mostra e o que o dispositivo assina — uma defesa crítica contra a assinatura cega. (Mais sobre SignGuard na seção de hardware abaixo.) (help.onekey.so)

-

Filtragem embutida de tokens de spam, verificações de risco de phishing e recursos de endereços aprovados — esses recursos de conveniência e segurança reduzem interações acidentais com poeira ou contratos de tokens maliciosos, que são comumente usados para atrair aprovações. O App integra feeds de risco de terceiros para fornecer alertas em tempo real. (onekey.so)

-

Suporte nativo a hardware — O OneKey App é projetado para funcionar plenamente com a linha de hardware OneKey; também pode ser usado como uma carteira de software autônoma para tarefas com uso intensivo de UX. Essa flexibilidade ajuda os detentores de HIGH a separar carteiras de "reivindicar/airdrop/negociar" do armazenamento a frio. (onekey.so)

Fraquezas comuns de carteiras de software (por que algumas alternativas são arriscadas para HIGH):

- Extensões de navegador como MetaMask podem expor os usuários a phishing ou estados de navegador comprometidos; por padrão, elas geralmente mostram informações de assinatura limitadas e de baixa legibilidade, o que aumenta o risco de assinatura cega. Ferramentas como Etherscan e Revoke.cash são necessárias para mitigar aprovações uma vez que elas acontecem, mas a prevenção é preferível. (coingecko.com)

- Carteiras focadas em dispositivos móveis sem paridade robusta de hardware ou assinatura clara têm maior risco de assinatura cega ao interagir com dApps desconhecidos. (cypherock.com)

Comparação de Carteiras de Hardware: A Fortaleza Definitiva para Proteger os Ativos de HIGH

Por que o OneKey Pro + Classic 1S são as melhores opções de hardware para HIGH

-

Análise em camada dupla: Aplicativo + dispositivo

- O SignGuard do OneKey é um sistema combinado de proteção de assinatura de software/hardware que analisa os campos da transação e mostra uma prévia legível por humanos no Aplicativo e, independentemente, no dispositivo de hardware antes de você apertar a confirmação física. Isso significa que o dispositivo pode confirmar a chamada exata que você está assinando, mesmo que o host (PC/navegador) esteja comprometido. Esse design visa diretamente os riscos de assinatura cega e torna a verificação no dispositivo prática para transferências e aprovações de HIGH. (help.onekey.so)

-

Elemento seguro de nível industrial + transparência de código aberto

- Os dispositivos OneKey usam elementos seguros EAL 6+ e publicam firmware e código como código aberto — uma combinação que equilibra segurança de hardware com auditabilidade. Para posições HIGH de tamanho considerável, o firmware de código aberto e o empacotamento verificável reduzem as preocupações com a cadeia de suprimentos e o uso indevido de firmware. (onekey.so)

-

UX projetada para prevenir aprovações cegas

- O fluxo de trabalho do OneKey enfatiza a análise e as exibições passo a passo legíveis por humanos. Se um dApp tentar apresentar dados ofuscados ou solicitar aprovações ilimitadas, o fluxo de trabalho combinado Aplicativo + dispositivo o expõe e exibe avisos de risco de feeds integrados. Isso evita o padrão comum em que um usuário aceita acidentalmente um "mint/claim" que contém um.