COAI Token Explicado: A Intersecção entre IA e Computação Colaborativa

Principais Resultados

• O token COAI recompensa provedores de computação e garante segurança através de staking.

• A proveniência dos dados é crucial para a eficácia da computação colaborativa.

• A arquitetura COAI combina execução on-chain e off-chain para resultados verificáveis.

• Casos de uso incluem mercados de inferência e aprendizado federado, promovendo privacidade e eficiência.

• A avaliação de projetos COAI deve considerar verificação, sustentabilidade econômica e governança de dados.

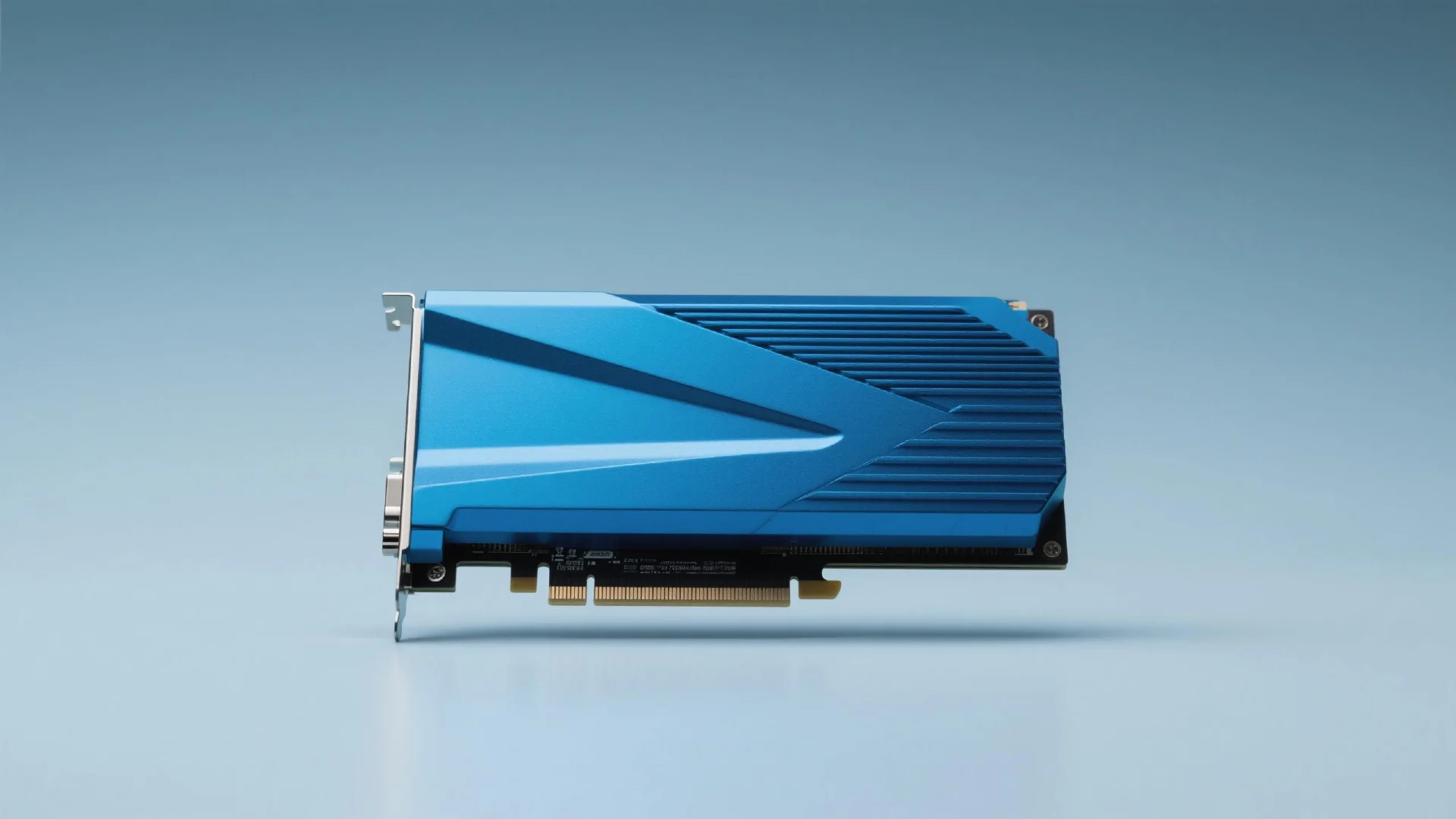

A inteligência artificial está colidindo com a infraestrutura descentralizada. À medida que os modelos se tornam maiores, a computação se torna mais escassa e a proveniência dos dados importa mais do que nunca, as redes criptográficas estão surgindo para coordenar computação, armazenamento e incentivos na escala da internet. Nesse contexto, “COAI” pode ser entendido como um design de token para computação colaborativa de IA: uma forma de recompensar provedores de GPU, proteger trabalhos via staking e slashing, pagar por inferência ou treinamento e governar atualizações de protocolo. Este artigo detalha como um token estilo COAI poderia funcionar, quais componentes são críticos e como usuários e construtores podem avaliar projetos na fronteira da IA + cripto.

Nota: COAI aqui se refere a um modelo de token na intersecção de IA e computação colaborativa. Várias redes ativas já implementam mecânicas semelhantes, incluindo mercados de computação descentralizados e economias de dados, embora cada uma com diferentes compromissos. Para um histórico sobre padrões de tokens e liquidações, consulte a visão geral ERC-20 no Ethereum.org (referência disponível através da documentação da Ethereum Foundation no final do parágrafo relevante).

Por que a IA colaborativa precisa de trilhos cripto

- Coordenação e precificação de computação escassa: O suprimento global de GPU é fragmentado. Redes abertas podem descobrir preços de liquidação de mercado para tarefas de treinamento ou inferência de curta duração, liquidando pagamentos on-chain e reduzindo a busca por aluguéis de plataforma. Para uma introdução aos mercados de computação descentralizados, veja projetos como Akash Network e Render Network (saiba mais no final deste parágrafo).

- Execução verificável: Quando o trabalho acontece off-chain, você precisa de verificação. Abordagens cripto-nativas incluem provas de conhecimento zero para ML (zkML), ambientes de execução confiáveis (TEEs), redundância com consenso ou atestações com garantia de stake. Uma introdução prática a zkML está disponível na Modulus Labs, enquanto TEEs e execução off-chain estão cada vez mais interligadas com frameworks de oráculos como Chainlink Functions (veja introduções vinculadas no final do parágrafo).

- Participação aberta e incentivos portáteis: Tokens parcelam o valor entre provedores de computação, validadores, proprietários de dados e desenvolvedores de aplicativos, alinhando contribuições ao crescimento da rede. Para mecânicas fundamentais de tokenização, consulte o padrão ERC-20 no Ethereum.org (referência aqui: o guia ERC-20 da Ethereum).

Explore:

- Akash Network — mercado de nuvem descentralizado

- Render Network — renderização de GPU distribuída e cargas de trabalho de IA

- Modulus Labs — introdução a zkML

- Chainlink Functions — computação e dados off-chain para contratos inteligentes

- Ethereum ERC-20 — padrão de token e liquidação

O que é um token COAI?

Um token estilo COAI é um criptoativo que sustenta uma rede de computação colaborativa de IA. Embora os detalhes variem de acordo com a implementação, as funções típicas incluem:

- Unidade de conta e pagamento: Liquidar trabalhos de inferência/treinamento, armazenamento, acesso a conjuntos de dados ou licenciamento de modelos.

- Staking e segurança: Provedores e validadores fazem stake de tokens para participar; mau comportamento pode ser penalizado via slashing.

- Reputação e descoberta: Classificação ponderada por stake ou desempenho ajuda a direcionar trabalhos para nós confiáveis.

- Governança: Governança ponderada por token ou híbrida para alterações de parâmetros (agendas de recompensa, divisão de taxas, regras de verificação).

- Incentivos para crescimento: Cronogramas de emissão ou redirecionamento de taxas para impulsionar a oferta (GPUs, conjuntos de dados) e a demanda (aplicativos).

Arquiteturas comparáveis no mundo real incluem o mercado de inteligência de máquina da Bittensor, o mercado de computação sem permissão da Akash e a rede de GPU da Render (veja as páginas dos respectivos projetos para um histórico mais aprofundado no final deste parágrafo).

Saiba mais:

- Bittensor — mercado aberto para inteligência de máquina

- Akash Network — computação descentralizada

- Render Network — renderização de GPU distribuída e IA

Arquitetura de referência: de trabalhos a resultados verificáveis

Uma pilha COAI prática geralmente combinará várias camadas:

- Registro on-chain e liquidação

- Livro-razão de tokens e lógica de staking, tipicamente via ERC-20 ou equivalente

- Contratos inteligentes de mercado de trabalhos para lances, custódia e liquidação

- Dados estruturados tipados para pedidos e assinaturas off-chain mais seguros usando EIP-712 (referência: dados tipados EIP-712)

- Camada de execução off-chain

- Provedores de computação (GPUs/CPUs) executam treinamento ou inferência

- Provedores de dados expõem conjuntos de dados via acesso com token-gate ou NFTs de dados

- Proprietários de modelos registram versões, checkpoints e termos de licenciamento

- Verificação e confiança

- Provas zkML para certos modelos/tarefas onde provas são viáveis (visão geral: zkML pela Modulus Labs)

- TEEs com atestação remota e stubs de verificação on-chain

- Execução redundante com votação ponderada por stake e slashing

- Segurança restaked de ativos base via sistemas como EigenLayer para garantias criptoeconômicas adicionais (saiba mais: restaking EigenLayer)

- Proveniência de dados e controle de acesso

- Tokens de dados e padrões de mercado inspirados pelo Ocean Protocol

- Distribuição de armazenamento e checkpoints via redes descentralizadas como Filecoin

- Disponibilidade de dados para rollups ou compromissos de metadados com camadas modulares de DA como Celestia

Explore:

- EIP-712 — assinatura de dados estruturados tipados

- Modulus Labs — introdução a zkML

- EigenLayer — restaking e AVSs

- Ocean Protocol — mercados de dados

- Filecoin — armazenamento verificável

- Celestia — disponibilidade de dados modular

Tokenomics: alinhando computação, dados e demanda

Uma economia COAI robusta equilibra incentivos entre os papéis:

- Mineração de oferta (mas útil): Recompense provedores de GPU e dados por trabalho concluído, contribuições verificadas ou curadoria de conjuntos de dados em vez de hashing vazio. Essa ideia de "prova de trabalho útil" se baseia no design de incentivos da cripto, mas vincula a emissão a resultados reais, como visto em várias narrativas DePIN (contexto: visão geral da a16z sobre DePIN).

- Preços impulsionados pela demanda: Leilões de trabalhos, preços dinâmicos e taxas de congestionamento ajudam a direcionar cargas de trabalho de forma eficiente, ao mesmo tempo em que recompensam nós rápidos e confiáveis.

- Staking, slashing e seguro: O stake estabelece o "skin-in-the-game"; o slashing dissuade fraudes; mercados de seguro opcionais podem garantir o risco de falha de trabalho.

- Fluxo de trabalho de jobs ciente de MEV: Esquemas de commit-reveal e relés off-chain podem reduzir o front-running generalizado ou o sniping de jobs. Pesquisas e ferramentas da Flashbots informam as melhores práticas para mercados com MEV minimizado.

Leitura adicional:

- a16z — O que é DePIN?

- Flashbots — Pesquisa e ferramentas de MEV

Casos de uso principais

- Mercados de inferência: Pagamento por inferência para LLMs ou modelos de visão com benchmarks transparentes de latência e qualidade; proprietários de modelos recebem uma divisão de taxa pelo uso.

- Aprendizado federado e treinamento privado: Recompense participantes que contribuem com gradientes ou atualizações de modelo sem compartilhar dados brutos, usando agregação segura e protocolos federados. Para um histórico, veja a visão geral do NIST sobre aprendizado federado (vinculada no final deste parágrafo). Métodos de aprimoramento de privacidade podem ser reforçados por TEEs ou privacidade diferencial.

- Mercados de modelos e prompts: Tokenizar checkpoints de modelos, adaptadores (LoRA) ou prompts de alto desempenho, e transmitir royalties para criadores com base no uso.

- Coprocessamento on-chain para dapps: Agentes de IA off-chain buscam dados, resumem ou avaliam riscos, com resultados comprometidos de volta aos contratos através de oráculos como Chainlink Functions.

Referência:

- NIST — visão geral de aprendizado federado

- Chainlink Functions — conectando computação off-chain a contratos inteligentes

Modelo de segurança e verificação

- Confiar, mas verificar: Use provas zkML onde for viável; caso contrário, combine TEEs, redundância e atestações com garantia de stake.

- Determinismo e auditorias: Congelar versões de modelos e sinalizadores de determinismo; publicar compromissos de hash de pesos, código e conjuntos de dados.

- Níveis de reprodutibilidade: Trabalhos críticos podem ser reexecutados por um quórum de validadores; trabalhos menores dependem de verificações pontuais ou auditorias probabilísticas.

- Integridade dos dados: Acesso com token-gate com solicitações assinadas, logs imutáveis e marca d'água de saídas para mitigar a contaminação de dados.

Custódia prática: segurando e usando um token estilo COAI

Se você participar como requisitante de jobs, provedor ou delegador, você manterá tokens, interagirá com contratos e assinará ordens de jobs. A boa higiene operacional é importante:

- Prefira gerenciamento de chaves com suporte de hardware para staking, governança e liquidações de alto valor.

- Revise e verifique prompts EIP-712 antes de assinar ordens de jobs off-chain.

- Mantenha caminhos separados, quentes e frios: frios para tesouraria e staking, quentes para interações rotineiras de jobs com limites de gastos granulares.

Para usuários que preferem um fluxo de trabalho de autocustódia com forte segurança e código transparente, as carteiras de hardware da OneKey oferecem software de código aberto, um elemento seguro e suporte multi-chain para redes EVM e não-EVM. Essa configuração é bem adequada para ecossistemas estilo COAI onde você pode assinar regularmente ordens estruturadas e gerenciar posições de staking, mantendo fundos de longo prazo offline.

Como avaliar projetos semelhantes ao COAI

Faça essas perguntas antes de comprometer capital ou computação:

- Verificação: Quais provas ou métodos de atestação são suportados (zkML, TEEs, redundância)? Como as disputas são resolvidas e quem paga pela verificação?

- Sustentabilidade econômica: As recompensas estão vinculadas à demanda real, ou a emissão está subsidiando o uso sem adequação ao mercado de produto?

- Qualidade da oferta: Como as GPUs são onboarded e benchmarked? Existem penalidades por SLAs perdidos?

- Governança de dados: Existe uma política clara para licenciamento, proveniência e consentimento de conjuntos de dados? Os contribuidores de dados são recompensados pelo uso?

- Componibilidade: A rede se conecta a fluxos de tokens padrão (ERC-20), assinaturas tipadas (EIP-712) e ferramentas de oráculo para acesso cross-chain?

- Descentralização e roadmap: As chaves de controle são distribuídas? As atualizações são governadas on-chain? Quais são os marcos em direção à computação verificável e participação aberta?

A paisagem de 2025: modular, verificável e orientada pelo mercado

- Pilhas modulares amadurecem: Rollups e camadas de disponibilidade de dados como Celestia reduzem os custos para mercados de alta taxa de transferência, mantendo a liquidação em L1s estabelecidos.

- Restaking e segurança compartilhada: Sistemas estilo EigenLayer suportam serviços verificáveis (AVSs) para monitoramento, reexecução ou retransmissão de oráculos, apoiando-os com garantias criptoeconômicas.

- Economias de dados: Tokens de dados e salas de dados permissionadas surgem para contribuições de treinamento seguras em termos de privacidade em setores como saúde e finanças, com proveniência rastreada on-chain através de padrões estilo Ocean.

- Liquidez de computação: Redes descentralizadas agregam GPUs ociosas em diferentes geografias, enquanto avanços em verificação (zkML, TEEs) tornam mais cargas de trabalho economicamente comprováveis.

Mantenha-se atualizado:

- Celestia — disponibilidade de dados para blockchains modulares

- EigenLayer — segurança compartilhada via restaking

- Ocean Protocol — tokenização de dados e mercados

Pensamentos finais

COAI, como um design de token para computação colaborativa de IA, alinha incentivos entre computação, dados e demanda, ao mesmo tempo que torna os resultados auditáveis. As implementações vencedoras combinarão execução verificável com economia prática e ferramentas amigáveis ao desenvolvedor. Para usuários e organizações que planejam fazer stake, governar ou pagar por trabalhos, o gerenciamento seguro de chaves é crucial. Uma carteira de hardware robusta e de código aberto, como a OneKey, ajuda a manter seu tesouro, posições de staking e ordens de jobs assinadas seguras enquanto você participa da emergente economia de computação de IA.